設定 MinIO 以使用 Active Directory / LDAP 進行身份驗證

總覽

MinIO 支援設定單一 Active Directory / LDAP 連線,以進行使用者身份的外部管理。

此頁面上的程序提供以下說明

設定 MinIO 租戶以使用外部 AD/LDAP 提供者

使用 AD/LDAP 憑證存取租戶控制台。

使用 MinIO

AssumeRoleWithLDAPIdentity安全權杖服務 (STS) API 來產生供應用程式使用的臨時憑證。

此程序適用於 AD/LDAP 服務。請參閱您選擇的 AD/LDAP 提供者的文件,以獲取有關使用者身份設定的具體說明或程序。

先決條件

MinIO Kubernetes Operator

確保您的目標 Kubernetes 叢集已正確安裝且可運作的 MinIO Kubernetes Operator。本文件假設使用最新的穩定版 Operator,版本 6.0.4。

與 Active Directory / LDAP 相容的身份提供者

此程序假設存在現有的 Active Directory 或 LDAP 服務。有關設定 AD/LDAP 的說明不在此程序範圍內。

對於與 MinIO 租戶位於同一個 Kubernetes 叢集內的 AD/LDAP 部署,您可以使用 Kubernetes 服務名稱,以允許 MinIO 租戶與 AD/LDAP 服務建立連線。

對於 Kubernetes 集群外部的 AD/LDAP 部署,您必須確保集群支援 Kubernetes 服務和 Pod 與外部網路之間的路由通訊。這可能需要設定或部署額外的 Kubernetes 網路元件,和/或啟用對公共網際網路的存取權。

MinIO 需要唯讀存取金鑰,以便它綁定以執行已驗證的使用者和群組查詢。請確保每個打算與 MinIO 搭配使用的 AD/LDAP 使用者和群組,在 MinIO 部署上都有對應的原則。沒有分配原則且所屬群組也沒有分配原則的 AD/LDAP 使用者,無權存取 MinIO 集群上的任何動作或資源。

MinIO 租戶

此程序假設您的 Kubernetes 集群有足夠的資源來部署新的 MinIO 租戶。

您也可以使用此程序作為指南,修改現有的 MinIO 租戶以啟用 AD/LDAP 身分管理。

使用 Active Directory / LDAP 身分管理部署 MinIO 租戶

1) 存取 Operator 主控台

暫時轉發本機電腦與 MinIO Operator 主控台之間的流量,並檢索 Operator 部署的 JWT 權杖。如需指示,請參閱設定對 Operator 主控台服務的存取。

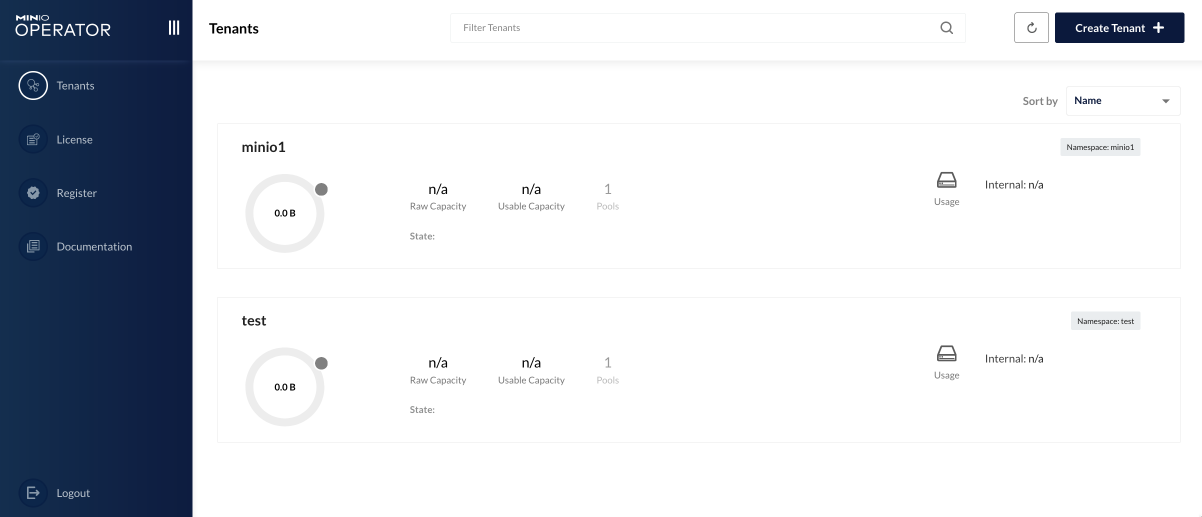

開啟瀏覽器至臨時 URL,然後將 JWT 權杖輸入登入頁面。您應該會看到租戶頁面

按一下+ 建立租戶開始建立 MinIO 租戶。

如果您要修改現有的租戶,請從清單中選取該租戶。以下步驟會參考現有租戶的必要章節和設定。

2) 完成身分提供者區段

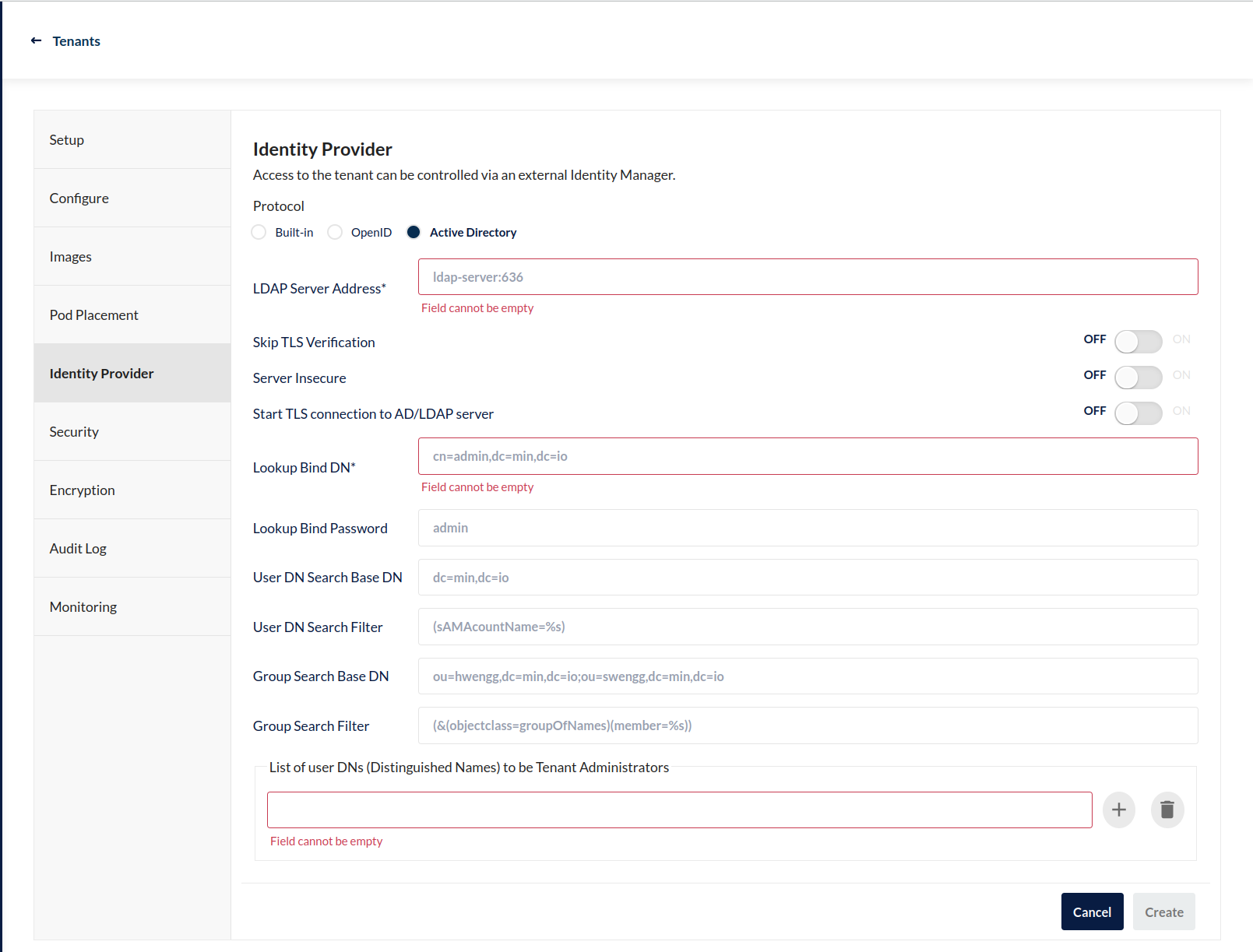

若要使用 Active Directory / LDAP 提供者啟用外部身分管理,請選取身分提供者區段。然後,您可以將單選按鈕變更為Active Directory以顯示組態設定。

星號 * 表示必填欄位。下表提供這些欄位的一般指南

欄位 |

說明 |

|---|---|

LDAP 伺服器位址 |

Active Directory 或 LDAP 伺服器的主機名稱。 |

查詢繫結 DN |

MinIO 用於驗證和查詢 AD/LDAP 伺服器的辨別名稱。 請參閱查詢 Active Directory / LDAP 服務以取得更多資訊。 |

要成為租戶管理員的使用者 DN(辨別名稱)清單 |

指定一個使用者DN,MinIO 會將具有租戶管理權限的原則分配給該使用者。您可以透過選取加號來指定多個DN圖示。您可以透過選取垃圾桶來刪除 DN該 DN 的圖示。 |

完成此區段後,您可以完成租戶部署的其他任何必要區段。

3) 將原則指派給 AD/LDAP 使用者

MinIO 預設不會將任何原則指派給 AD/LDAP 使用者或群組。您必須明確將 MinIO 原則指派給給定的使用者或群組辨別名稱 (DN),才能授與該使用者或群組對 MinIO 部署的存取權。

以下範例假設已針對 MinIO 租戶設定現有的別名。

使用mc idp ldap policy attach命令,將使用者或群組 DN 指派給現有的 MinIO 原則

mc idp ldap policy attach minio-tenant POLICY --user='uid=primary,cn=applications,dc=domain,dc=com'

mc idp ldap policy attach minio-tenant POLICY --group='cn=applications,ou=groups,dc=domain,dc=com'

將 POLICY 取代為要指派給使用者或群組 DN 的 MinIO 原則名稱。

請參閱AD/LDAP 管理的身分存取控制以取得更多關於 AD/LDAP 使用者和群組的存取控制資訊。

4) 使用 MinIO 租戶主控台以 AD/LDAP 認證登入

MinIO 主控台支援向 AD/LDAP 提供者進行驗證的完整工作流程,使用 MinIO AssumeRoleWithLDAPIdentity 安全權杖服務 (STS) 端點產生臨時認證,並讓使用者登入 MinIO 部署。

請參閱部署 MinIO 租戶:連線到租戶,以取得更多關於存取租戶主控台的資訊。

如果 AD/LDAP 設定成功,主控台會顯示一個按鈕,可讓您使用 AD/LDAP 認證登入。

輸入使用者的 AD/LDAP 認證並登入以存取主控台。

登入後,您可以執行已驗證使用者授權執行的任何動作。

您也可以為必須在 MinIO 上執行作業的支援應用程式建立存取金鑰。存取金鑰是長期有效的認證,會繼承其父使用者的權限。父使用者可以在建立存取金鑰時進一步限制這些權限。

5) 使用 AD/LDAP 認證產生與 S3 相容的臨時認證

應用程式可以使用 AD/LDAP 使用者認證,使用AssumeRoleWithLDAPIdentity 安全權杖服務 (STS) API 端點,根據需要產生與 S3 相容的臨時認證。MinIO 提供一個 Go 應用程式範例 ldap.go,其中包含管理此工作流程的範例。

POST https://minio.example.net?Action=AssumeRoleWithLDAPIdentity

&LDAPUsername=USERNAME

&LDAPPassword=PASSWORD

&Version=2011-06-15

&Policy={}

將

minio.example.net取代為 MinIO 租戶服務的主機名稱或 URL。將

LDAPUsername取代為 AD/LDAP 使用者的使用者名稱。將

LDAPPassword取代為 AD/LDAP 使用者的密碼。將

Policy取代為內嵌 URL 編碼的 JSON 原則,以進一步限制與臨時認證關聯的權限。省略以使用與 AD/LDAP 使用者辨別名稱 (DN) 名稱相符的原則。

API 回應包含一個 XML 文件,其中包含存取金鑰、私密金鑰、工作階段權杖和到期日。應用程式可以使用存取金鑰和私密金鑰來存取 MinIO 並執行作業。

請參閱AssumeRoleWithLDAPIdentity以取得參考文件。

停用設定的 Active Directory / LDAP 連線

版本 RELEASE.2023-03-20T20-16-18Z 的新功能。

您可以根據需要啟用和停用設定的 AD/LDAP 連線。

使用mc idp ldap disable以停用設定的連線。使用mc idp ldap enable以啟用先前設定的連線。

您也可以從MinIO 主控台啟用或停用 AD/LDAP。